Tin tặc Lazarus chiếm quyền điều khiển máy chủ Microsoft IIS để phát tán phần mềm độc hại

Nhóm tin tặc Lazarus do nhà nước bảo trợ của Bắc Triều Tiên đang xâm phạm các máy chủ web Dịch vụ thông tin Internet (IIS) của Windows để chiếm quyền điều khiển nhằm phát tán phần mềm độc hại.

IIS là giải pháp máy chủ web của Microsoft được sử dụng để lưu trữ các trang web hoặc dịch vụ ứng dụng, chẳng hạn như Microsoft Exchange's Outlook trên Web.

Các nhà phân tích bảo mật Hàn Quốc tại ASEC trước đây đã báo cáo rằng Lazarus đang nhắm mục tiêu các máy chủ IIS để có quyền truy cập ban đầu vào mạng công ty. Ngày 24 tháng 7, công ty an ninh mạng cho biết nhóm đe dọa cũng tận dụng các dịch vụ IIS được bảo vệ kém để phát tán phần mềm độc hại.

Đặc điểm chính của kỹ thuật này là dễ dàng lây nhiễm cho khách truy cập trang web hoặc người dùng dịch vụ được lưu trữ trên máy chủ IIS bị tấn công thuộc sở hữu của các tổ chức đáng tin cậy.

Các cuộc tấn công vào Hàn Quốc

Trong các cuộc tấn công gần đây được các nhà phân tích của ASEC quan sát thấy, Lazarus đã xâm phạm các trang web hợp pháp của Hàn Quốc để thực hiện các cuộc tấn công 'Watering Hole' đối với khách truy cập sử dụng phiên bản dễ bị tấn công của phần mềm INISAFE CrossWeb EX V6.

Nhiều tổ chức công và tư nhân ở Hàn Quốc sử dụng phần mềm đặc biệt này cho các giao dịch tài chính điện tử, chứng nhận bảo mật, ngân hàng trực tuyến, v.v.

Lỗ hổng INISAFE trước đây đã được cả Symantec và ASEC ghi lại vào năm 2022, giải thích rằng lỗ hổng này đã bị khai thác bằng cách sử dụng tệp đính kèm email HTML vào thời điểm đó.

"Một cuộc tấn công điển hình bắt đầu khi nhận được tệp HTM độc hại, có thể là liên kết độc hại trong email hoặc được tải xuống từ web. Tệp HTM được sao chép vào tệp DLL có tên scskapplink.dll và được đưa vào phần mềm quản lý hệ thống hợp pháp INISAFE Web EX Client," giải thích về báo cáo năm 2022 của Symantec.

Khai thác lỗ hổng sẽ tải payload 'SCSKAppLink.dll' độc hại từ máy chủ web IIS đã bị xâm phạm trước cuộc tấn công để sử dụng làm máy chủ phát tán phần mềm độc hại.

"URL tải xuống cho 'SCSKAppLink.dll' được xác định là máy chủ web IIS nói trên," báo cáo mới của ASEC giải thích.

"Điều này cho thấy rằng tác nhân đe dọa đã tấn công và giành quyền kiểm soát các máy chủ web IIS trước khi sử dụng chúng làm máy chủ để phát tán phần mềm độc hại."

ASEC đã không phân tích payload cụ thể nhưng cho biết đó có khả năng là một trình tải xuống phần mềm độc hại được thấy trong các chiến dịch Lazarus gần đây khác.

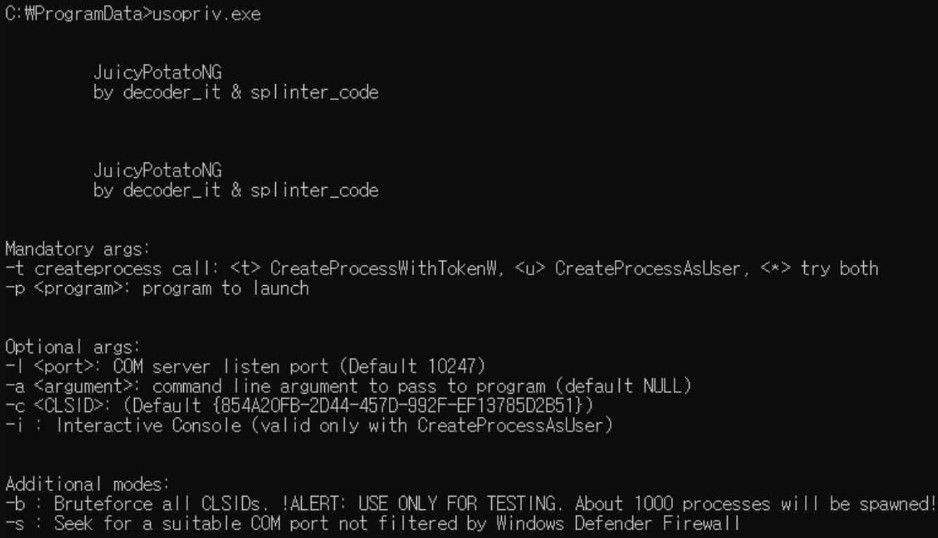

Tiếp theo, Lazarus sử dụng phần mềm độc hại nâng cấp đặc quyền 'JuicyPotato' ('usopriv.exe') để có quyền truy cập cấp cao hơn vào hệ thống bị xâm nhập.

JuicyPotato đang hoạt động (ASEC)

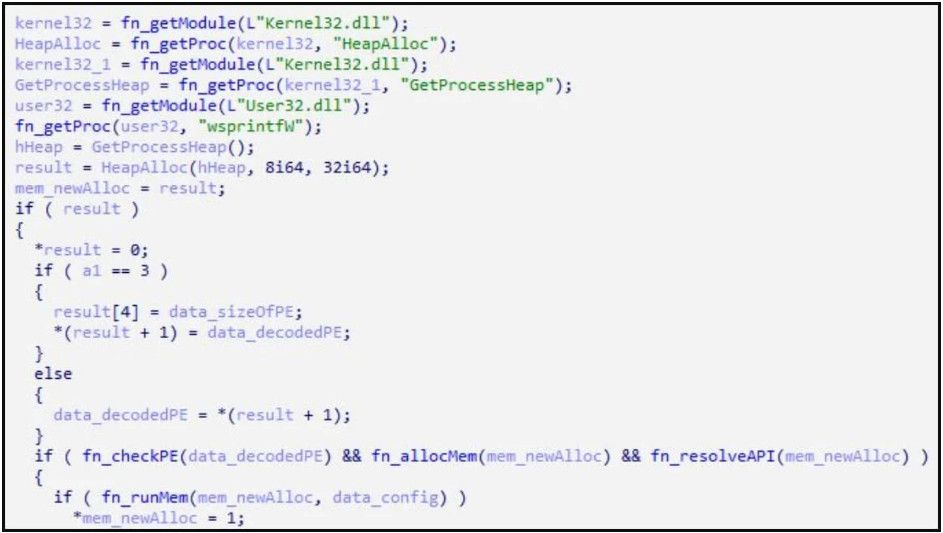

JuicyPotato được sử dụng để thực thi trình tải phần mềm độc hại thứ hai ('usoshared.dat') giải mã các tệp dữ liệu đã tải xuống và thực thi chúng vào bộ nhớ để trốn tránh AV.

Đang tải tệp thực thi được giải mã trong bộ nhớ (ASEC)

ASEC khuyến nghị người dùng NISAFE CrossWeb EX V6 cập nhật phần mềm lên phiên bản mới nhất vì việc khai thác các lỗ hổng đã biết của Lazarus trong sản phẩm đã được tiến hành ít nhất là từ tháng 4 năm 2022.

Công ty bảo mật khuyên người dùng nên nâng cấp lên phiên bản 3.3.2.41 trở lên và chỉ ra các hướng dẫn khắc phục được đăng bốn tháng trước nêu rõ về mối đe dọa Lazarus.

Các máy chủ ứng dụng của Microsoft đang trở thành mục tiêu phổ biến để tin tặc sử dụng trong việc phát tán phần mềm độc hại, có thể là do tính chất đáng tin cậy của chúng.

Mới tuần trước, CERT-UA và Microsoft đã báo cáo rằng các tin tặc Turla của Nga đang sử dụng các máy chủ Microsoft Exchange bị xâm nhập để cung cấp các backdoor cho các mục tiêu của chúng.

Nguồn: bleepingcomputer.com

Bạn cũng có thể quan tâm

All Rights Reserved | John&Partners LLC.