Lỗi trong chip Bluetooth và WiFi cho phép đánh cắp dữ liệu, mật khẩu

Các nhà nghiên cứu tại Đại học Darmstadt, Brescia, CNIT và Phòng thí nghiệm Mạng Di động Bảo mật, đã xuất bản một bài báo chứng minh rằng có thể trích xuất mật khẩu và điều khiển lưu lượng truy cập trên chip WiFi bằng cách nhắm mục tiêu thành phần Bluetooth của thiết bị.

Các nhà nghiên cứu tại Đại học Darmstadt, Brescia, CNIT và Phòng thí nghiệm Mạng Di động Bảo mật, đã xuất bản một bài báo chứng minh rằng có thể trích xuất mật khẩu và điều khiển lưu lượng truy cập trên chip WiFi bằng cách nhắm mục tiêu thành phần Bluetooth của thiết bị.

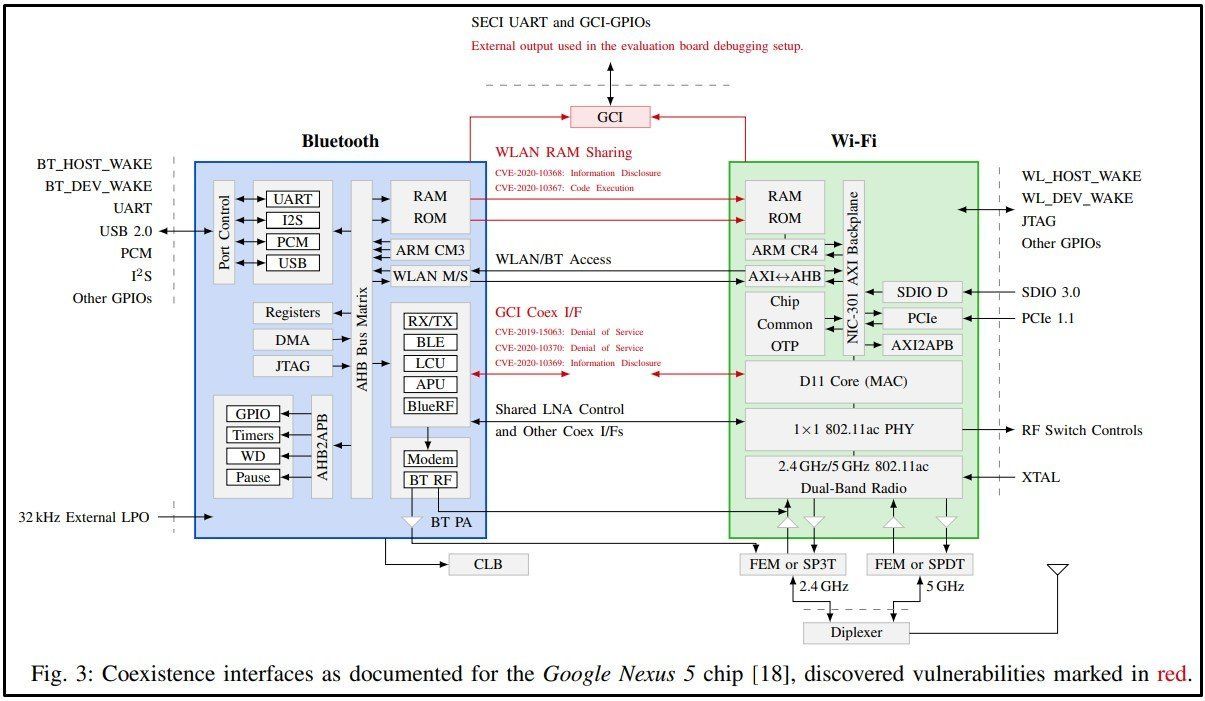

Các thiết bị điện tử tiêu dùng hiện đại như điện thoại thông minh có các SoC với các thành phần Bluetooth, WiFi và LTE riêng biệt, mỗi thiết bị đều có triển khai bảo mật chuyên dụng riêng. Tuy nhiên, các thành phần này thường chia sẻ cùng một nguồn tài nguyên, chẳng hạn như ăng-ten hoặc phổ không dây. Việc chia sẻ tài nguyên này nhằm mục đích làm cho các SoC tiết kiệm năng lượng hơn và cung cấp cho chúng thông lượng cao hơn và độ trễ thấp trong giao tiếp.

Như các nhà nghiên cứu đã trình bày chi tiết trong bài báo được xuất bản gần đây, có thể sử dụng các tài nguyên được chia sẻ này làm cầu nối để khởi động các cuộc tấn công leo thang đặc quyền ngang qua ranh giới chip không dây. Hệ quả của các cuộc tấn công này bao gồm thực thi mã, đọc bộ nhớ và từ chối dịch vụ.

Sơ đồ chia sẻ tài nguyên của Google Nexus 5

Nguồn: Arxiv.org

Nhiều lỗi trong kiến trúc và giao thức

Để khai thác những lỗ hổng này, trước tiên các nhà nghiên cứu cần thực hiện thực thi mã trên chip Bluetooth hoặc WiFi. Mặc dù điều này không phổ biến lắm, nhưng các lỗ hổng thực thi mã từ xa ảnh hưởng đến Bluetooth và WiFi đã được phát hiện trong quá khứ. Một khi các nhà nghiên cứu đạt được khả năng thực thi mã trên một chip, họ có thể thực hiện các cuộc tấn công bên trên các chip khác của thiết bị bằng cách sử dụng tài nguyên bộ nhớ được chia sẻ. Cũng trong bài báo của mình, các nhà nghiên cứu giải thích cách họ có thể thực hiện từ chối dịch vụ OTA (Over-the-Air), thực thi mã, trích xuất mật khẩu mạng và đọc dữ liệu nhạy cảm trên chipset từ Broadcom, Cypress và Silicon Labs sản xuất, được tìm thấy bên trong hàng tỷ thiết bị điện tử.

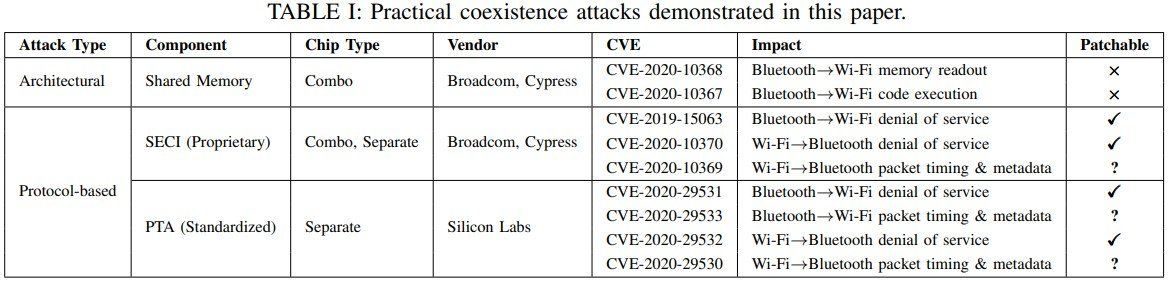

CVE dành riêng cho mô hình mối đe dọa cụ thể.

Nguồn: Arxiv.org

Các lỗ hổng này được gán các CVE sau:

- CVE-2020-10368: Rò rỉ dữ liệu không mã hóa WiFi (kiến trúc)

- CVE-2020-10367: Thực thi mã Wi-Fi (kiến trúc)

- CVE- 2019-15063: Từ chối dịch vụ (giao thức) Wi-Fi

- CVE-2020-10370: Bluetooth từ chối dịch vụ (giao thức)

- CVE-2020-10369: Rò rỉ dữ liệu Bluetooth (giao thức)

- CVE-2020-29531: Từ chối dịch vụ (giao thức) WiFi

- CVE-2020-29533: Rò rỉ dữ liệu WiFi (giao thức)

- CVE-2020-29532: Bluetooth từ chối dịch vụ (giao thức)

- CVE-2020-29530: Rò rỉ dữ liệu Bluetooth (giao thức)

Một số lỗi ở trên chỉ có thể được sửa bằng bản sửa đổi phần cứng mới, vì vậy các bản cập nhật phần mềm không thể vá tất cả các vấn đề bảo mật đã xác định. Ví dụ, các lỗi dựa trên chia sẻ bộ nhớ vật lý không thể được giải quyết bằng các bản cập nhật bảo mật dưới bất kỳ hình thức nào. Trong các trường hợp khác, việc giảm thiểu các vấn đề bảo mật như lỗi thời gian gói (packet) và siêu dữ liệu sẽ dẫn đến việc giảm hiệu suất điều phối gói (packet) nghiêm trọng.

Tác động và khắc phục

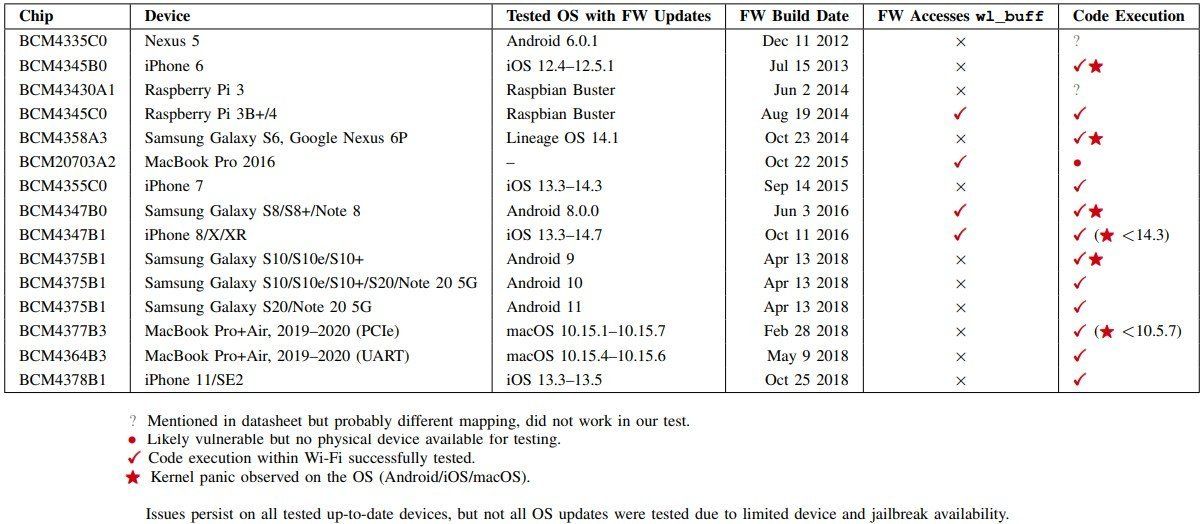

Sau khi phát hiện lỗi trong quá trình nghiên cứu các con chip do Broadcom, Silicon Labs và Cypress sản xuất, được tìm thấy bên trong hàng tỷ thiết bị điện tử. tất cả các sai sót đã được báo cáo một cách có trách nhiệm cho các nhà cung cấp chip và một số nhà sản xuất đã phát hành các bản cập nhật bảo mật nếu có thể. Tuy vậy, nhiều người không giải quyết được các vấn đề bảo mật, do các sản phẩm bị ảnh hưởng không còn được hỗ trợ hoặc do bản vá chương trình cơ sở (firmware) thực tế không khả thi.

Kể từ tháng 11 năm 2021, hơn hai năm sau khi báo cáo lỗi đầu tiên, các cuộc tấn công, bao gồm cả thực thi mã, vẫn hoạt động trên các chip Broadcom cập nhật. Điều này nhấn mạnh mức độ khó khắc phục của những vấn đề này trong thực tế.

Cypress đã phát hành một số bản sửa lỗi vào tháng 6 năm 2020 và cập nhật trạng thái vào tháng 10 như sau:

- Họ cho rằng tính năng RAM được chia sẻ gây ra việc thực thi mã chỉ được "kích hoạt bởi các công cụ phát triển để thử nghiệm nền tảng điện thoại di động." Họ có kế hoạch loại bỏ hỗ trợ ngăn xếp (stack) cho việc này trong tương lai.

- Việc rò rỉ thông tin khi gõ phím được nhận xét là đã được giải quyết mà không cần bản vá vì "các gói (packet) bàn phím có thể được xác định thông qua các phương tiện khác."

- Kháng DoS vẫn chưa được giải quyết nhưng đang trong quá trình phát triển. Đối với điều này, "Cypress có kế hoạch triển khai tính năng giám sát trong ngăn xếp WiFi và Bluetooth để cho phép hệ thống phản ứng với các mẫu lưu lượng bất thường."

Các thiết bị được các nhà nghiên cứu thử nghiệm dựa trên CVE-2020-10368 và CVE-2020-10367

Nguồn: Arxiv.org

Tuy nhiên, theo các nhà nghiên cứu, việc khắc phục các vấn đề được xác định diễn ra chậm chạp và không đầy đủ, và khía cạnh nguy hiểm nhất của cuộc tấn công vẫn chưa được khắc phục.

"Các cuộc tấn công vô tuyến thông qua chip Bluetooth không được giảm thiểu bởi các bản vá lỗi hiện tại. Chỉ giao diện Bluetooth daemon → chip Bluetooth được tăng cường, không phải giao diện RAM dùng chung cho phép chip Bluetooth → thực thi mã chip WiFi. Điều quan trọng cần lưu ý rằng daemon → giao diện chip không bao giờ được thiết kế để an toàn trước các cuộc tấn công. " - trích tài liệu kỹ thuật .

"Ví dụ: bản vá ban đầu có thể bị bỏ qua với lỗi tràn giao diện UART (CVE-2021-22492) trong firmware của chip cho đến khi có bản vá gần đây, ít nhất đã được Samsung áp dụng vào tháng 1 năm 2021. Hơn nữa, trong khi ghi vào RAM Bluetooth Thông qua giao diện này đã bị vô hiệu hóa trên các thiết bị iOS, iPhone 7 trên iOS 14.3 sẽ vẫn cho phép một lệnh khác thực thi các địa chỉ tùy ý trong RAM. "

Để giảm thiểu rủi ro bị đánh cắp mật mã và dữ liệu, người dùng nên làm theo các biện pháp bảo vệ đơn giản sau:

- Xóa các ghép nối thiết bị Bluetooth không cần thiết,

- Xóa các mạng WiFi không sử dụng khỏi cài đặt

- Sử dụng mạng di động thay vì WiFi ở các nơi công cộng.

Ngoài ra, bản vá thường được ưu tiên cho các mẫu thiết bị gần đây hơn, vì vậy nâng cấp lên phiên bản mới hơn để nhà cung cấp hỗ trợ luôn được khuyến khích từ góc độ bảo mật.

Theo Bleeping Computer, xem bài viết tiếng Anh tại https://www.bleepingcomputer.com/news/security/bugs-in-billions-of-wifi-bluetooth-chips-allow-password-data-theft/.

Bạn cũng có thể quan tâm

All Rights Reserved | John&Partners LLC.