Toyota xác nhận bị tấn công sau khi ransomware Medusa đe dọa sẽ làm rò rỉ dữ liệu

Toyota Financial Services (TFS) đã xác nhận rằng đã phát hiện hành vi truy cập trái phép vào một số hệ thống của mình ở Châu Âu và Châu Phi sau khi phần mềm ransomware Medusa tuyên bố tấn công Toyota.

Toyota Financial Services, một công ty con của Toyota Motor Corporation, là một tổ chức toàn cầu có mặt ở 90% thị trường nơi Toyota bán ô tô, cung cấp tài chính mua ô tô cho khách hàng.

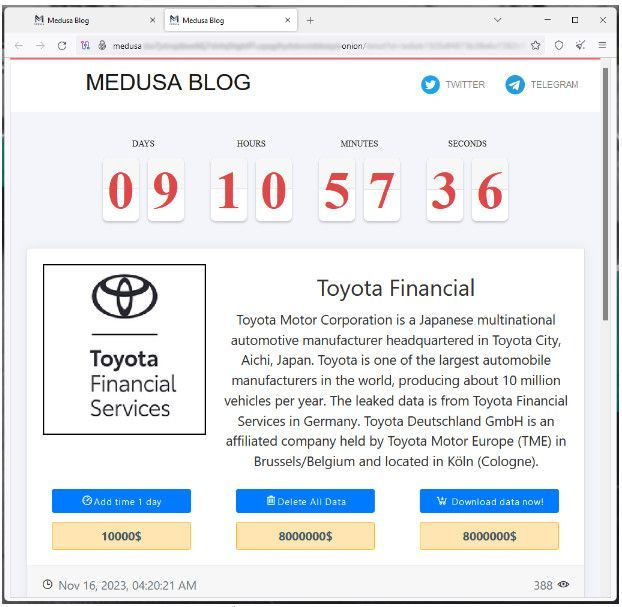

Đầu ngày 16 tháng 11, băng đảng ransomware Medusa đã liệt kê TFS vào trang web rò rỉ dữ liệu trên web đen, yêu cầu thanh toán 8.000.000 USD để xóa dữ liệu được cho là bị đánh cắp từ công ty Nhật Bản.

Các tác nhân đe dọa đã cho Toyota 10 ngày để phản hồi, với tùy chọn gia hạn thời hạn với mức phí 10.000 USD mỗi ngày.

Medusa đòi Toyota 8 triệu USD (BleepingComputer)

Trong khi Toyota Finance không xác nhận liệu dữ liệu có bị đánh cắp trong cuộc tấn công hay không, những kẻ đe dọa tuyên bố đã lấy cắp các tập tin và đe dọa rò rỉ dữ liệu nếu không trả tiền chuộc.

Tin tặc đã công bố mẫu để chứng minh đã xâm nhập vào hệ thống bao gồm tài liệu tài chính, bảng tính, hóa đơn mua hàng, mật khẩu tài khoản băm, ID và mật khẩu người dùng văn bản rõ ràng, thỏa thuận, quét hộ chiếu, sơ đồ tổ chức nội bộ, báo cáo hiệu suất tài chính, địa chỉ email của nhân viên, v.v.

Medusa cũng cung cấp tệp .TXT với cấu trúc cây tệp của tất cả dữ liệu mà chúng đã đánh cắp từ hệ thống của Toyota.

Hầu hết các tài liệu đều bằng tiếng Đức, cho thấy tin tặc đã truy cập được vào các hệ thống phục vụ hoạt động của Toyota ở Trung Âu.

BleepingComputer đã liên hệ với nhà sản xuất ô tô Nhật Bản để nhận xét về dữ liệu bị rò rỉ và người phát ngôn của công ty đã đưa ra thông báo sau:

“Toyota Financial Services Europe & Africa gần đây đã xác định được hoạt động trái phép trên các hệ thống ở một số địa điểm hạn chế.”

“Chúng tôi đã tắt một số hệ thống nhất định để điều tra hoạt động này và giảm thiểu rủi ro, đồng thời cũng đã bắt đầu làm việc với cơ quan thực thi pháp luật.”

“Tính đến thời điểm hiện tại, sự cố này chỉ giới hạn ở Toyota Financial Services Châu Âu và Châu Phi.”

Về trạng thái của các hệ thống bị ảnh hưởng và ước tính khả năng trở lại hoạt động bình thường, người phát ngôn của Toyota nói với chúng tôi rằng quá trình đưa các hệ thống trở lại hoạt động bình thường đã được tiến hành ở hầu hết các quốc gia.

Một vi phạm Citrix Bleed khác đang diễn ra?

Đầu ngày 16 tháng 11, sau khi Medusa tiết lộ TFS là nạn nhân của chúng, nhà phân tích bảo mật Kevin Beaumont đã nhấn mạnh rằng văn phòng tại Đức của Toyota có một điểm cuối Citrix Gateway tiếp xúc với internet và chưa được cập nhật kể từ tháng 8 năm 2023, có nguy cơ dễ bị tấn công bởi Citrix Bleed nghiêm trọng ( CVE-2023-4966) vấn đề bảo mật.

Vài ngày trước, người ta đã xác nhận rằng các kẻ tấn công ransomware Lockbit đang sử dụng các khai thác công khai dành cho Citrix Bleed để đạt được các hành vi vi phạm chống lại Ngân hàng Công thương Trung Quốc (ICBC), DP World, Allen & Overy và Boeing.

Có thể các nhóm ransomware khác đã bắt đầu khai thác Citrix Bleed, lợi dụng bề mặt tấn công khổng lồ ước tính lên tới vài nghìn điểm cuối.

Nguồn: bleepingcomputer.com

Bạn cũng có thể quan tâm

All Rights Reserved | John&Partners LLC.