Apple phát hành bản cập nhật khẩn cấp để sửa lỗi zero-day bị khai thác trong các cuộc tấn công

Apple đã phát hành cập nhật Phản hồi bảo mật nhanh (RSR) mới để giải quyết lỗi zero-day mới được khai thác trong các cuộc tấn công và ảnh hưởng đến iPhone, Mac và iPad đã được vá đầy đủ.

“Apple đã biết về báo cáo cho rằng vấn đề này có thể đã bị khai thác chủ động,” Apple cho biết về những lời khuyên về iOS và macOS khi mô tả lỗ hổng CVE-2023-37450 được báo cáo bởi một nhà nghiên cứu bảo mật ẩn danh.

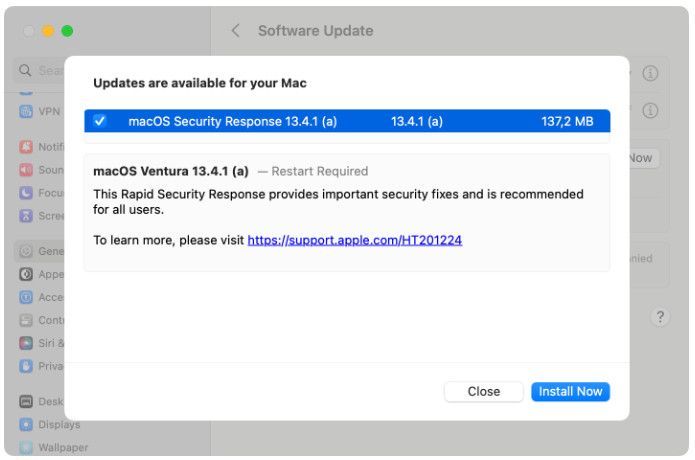

"Phản hồi bảo mật nhanh này cung cấp các bản sửa lỗi bảo mật quan trọng và được khuyến nghị cho tất cả người dùng", Apple cảnh báo trên các hệ thống đang sử dụng các bản vá RSR.

Theo tài liệu này, các bản vá lỗi RSR được giới thiệu dưới dạng các bản cập nhật nhỏ gọn được thiết kế để giải quyết các mối lo ngại về bảo mật trên nền tảng iPhone, iPad và Mac, đồng thời phục vụ mục đích giải quyết các sự cố bảo mật phát sinh giữa các bản cập nhật phần mềm.

Hơn nữa, một số bản cập nhật bảo mật ngoài băng tần cũng có thể được sử dụng để tránhi các lỗ hổng bảo mật được khai thác tích cực trong các cuộc tấn công.

Nếu bạn tắt các bản cập nhật tự động hoặc không cài đặt Phản hồi bảo mật nhanh khi được cung cấp, thiết bị của bạn sẽ được vá như một phần của các bản nâng cấp phần mềm trong tương lai.

Danh sách các bản vá khẩn cấp bao gồm:

- macOS Ventura 13.4.1 (a)

- iOS 16.5.1 (a)

- iPadOS 16.5.1 (a)

- Safari16.5.2

Lỗ hổng đã được tìm thấy trong công cụ trình duyệt WebKit do Apple phát triển và cho phép kẻ tấn công thực thi mã tùy ý trên các thiết bị được nhắm mục tiêu bằng cách lừa các mục tiêu mở các trang web chứa nội dung độc hại.

Công ty đã giải quyết điểm yếu bảo mật này bằng các biện pháp kiểm tra được cải thiện để giảm thiểu các nỗ lực khai thác.

Bản vá lỗi RSR của macOS 13.4.1 (a) (BleepingComputer)

Lỗi zero-day thứ mười được vá vào năm 2023

Kể từ đầu năm 2023, Apple đã vá 10 lỗ hổng zero-day được khai thác trong thực tế để hack iPhone, Mac hoặc iPad.

Đầu tháng này, Apple đã giải quyết ba lỗ hổng zero-day (CVE-2023-32434, CVE-2023-32435 và CVE-2023-32439) bị khai thác để triển khai phần mềm gián điệp Triangulation trên iPhone thông qua khai thác iMessage zero-click.

Apple cũng đã sửa thêm ba lỗi zero-day (CVE-2023-32409, CVE-2023-28204 và CVE-2023-32373) vào tháng 5, báo cáo đầu tiên của Phòng thí nghiệm bảo mật quốc tế và các nhà nghiên cứu của Đội ngũ phân tích mối đe dọa của Google và có khả năng được sử dụng để cài đặt phần mềm gián điệp (spyware).

Vào tháng 4, Apple đã sửa hai lỗ hổng zero-day khác (CVE-2023-28206 và CVE-2023-28205) được sử dụng như một phần của chuỗi khai thác lỗ hổng zero-day và n-day của Android, iOS và Chrome để triển khai phần mềm gián điệp (spyware) trên các thiết bị thuộc các mục tiêu rủi ro cao.

Vào tháng 2, Apple đã vá lỗi zero-day WebKit khác (CVE-2023-23529) bị khai thác để thực thi mã trên iPhone, iPad và Mac dễ bị tấn công.

Nguồn: bleepingcomputer.com

Bạn cũng có thể quan tâm

All Rights Reserved | John&Partners LLC.